ITパスポート 令和4年度 51-60問

ITパスポート 令和4年度 51-60問

51問

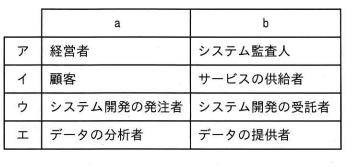

ITサービスマネジメントにおけるSLAに関する次の記述において,a,bに当てはまる語句の組合せとして,適切なものはどれか。

SLAは, a と b との間で交わされる合意文書である。 a が期待するサービスの目標値を定量化して合意した上でSLAに明記し, b はこれを測定・評価した上でサービスの品質を改善していく。

解答:イ

SLA(サービスレベル合意書:Service Level Agreement)は、提供するITサービスの内容と品質を、それらを達成できなかった場合の保証を含めてあらかじめ利用者側の責任者と合意して文書化したものです。

aはサービス利用者なので顧客、bはサービス供給者になります。

選択肢の組合せは、だいたい最初の選択肢が2種類なので、そこで絞ることができれば簡単。

解説

サービスマネジメント に関する問題です。SLA(サービスレベル合意書:Service Level Agreement)は、提供するITサービスの内容と品質を、それらを達成できなかった場合の保証を含めてあらかじめ利用者側の責任者と合意して文書化したものです。

aはサービス利用者なので顧客、bはサービス供給者になります。

ポイント

こまごまとしたひっかけがあるが、サービス利用者と提供者に相当する組合せはイだけ。消去法と組合せで解ける問題。選択肢の組合せは、だいたい最初の選択肢が2種類なので、そこで絞ることができれば簡単。

52問

A社がB社にシステム開発を発注し,システム開発プロジェクトを開始した。プロジェクトの関係者①~④のうち,プロジェクトのステークホルダとなるものだけを全て挙げたものはどれか。

① A社の経営者

② A社の利用部門

③ B社のプロジェクトマネージャ

④ B社を技術支援する協力会社

ア ①, ②, ④ イ ①, ②, ③, ④ ウ ②, ③, ④ エ ②, ④

解答:イ

プロジェクトのステークホルダとは、プロジェクトメンバ、顧客、株主、取引先企業など、プロジェクト活動によって利害が生じる可能性がある全ての人になります。

①~④すべてがプロジェクトのステークホルダにあたります。

解説

プロジェクトマネジメント に関する問題です。プロジェクトのステークホルダとは、プロジェクトメンバ、顧客、株主、取引先企業など、プロジェクト活動によって利害が生じる可能性がある全ての人になります。

①~④すべてがプロジェクトのステークホルダにあたります。

ポイント

ステークホルダは経営・組織論でも出てくる。関係者すべて、と覚えよう。

53問

a~dのうち,システム監査人が,合理的な評価・結論を得るために予備調査や本調査のときに利用する調査手段に関する記述として,適切なものだけを全て挙げたものはどれか。

- EA(Enterprise Architecture)の活用

- コンピュータを利用した監査技法の活用

- 資料や文書の閲覧

- ヒアリング

ア a, b, c イ a, b, d ウ a, c, d エ b, c, d

解答:エ

システムにまつわるさまざまなリスクに対して、きちんとした対策が整備・運用できているかどうかを評価・検証することをシステム監査といいます。独立した立場からシステム監査を行う人がシステム監査人です。

システム監査人の調査手段として、コンピュータを利用した監査技法の活用、資料や文書の閲覧、資料や文書の閲覧があげられます。EA(Enterprise Architecture)は現状の業務と情報システムの全体像について統一的な手法でモデル化し、全体最適化の観点で見直す技法です。よってaは該当しません。

解説

システム監査 に関する問題です。システムにまつわるさまざまなリスクに対して、きちんとした対策が整備・運用できているかどうかを評価・検証することをシステム監査といいます。独立した立場からシステム監査を行う人がシステム監査人です。

システム監査人の調査手段として、コンピュータを利用した監査技法の活用、資料や文書の閲覧、資料や文書の閲覧があげられます。EA(Enterprise Architecture)は現状の業務と情報システムの全体像について統一的な手法でモデル化し、全体最適化の観点で見直す技法です。よってaは該当しません。

ポイント

めずらしく選択肢すべて3つずつ。該当しない1つを見つければ良い。

54問

顧客からの電話による問合せに対応しているサービスデスクが,次のようなオペレータ支援システムを導入した。このシステム導入で期待できる効果a~cのうち,適切なものだけを全て挙げたものはどれか。

顧客とオペレータの会話をシステムが認識し,瞬時に知識データベースと照合,次に確認すべき事項や最適な回答の候補をオペレータのディスプレイに表示する。

- 経験の浅いオペレータでも最適な回答候補を基に顧客対応することができるので,オペレータによる対応のばらつきを抑えることができる。

- 顧客の用件を自動的に把握して回答するので,電話による問合せに24時間対応することができる。

- 対応に必要な情報をオペレータが探す必要がなくなるので,個々の顧客対応時間を短縮することができる。

ア a, b イ a, b, c ウ a, c エ b, c

解答:ウ

システムの利用者からの質問やインシデント発生の報告、苦情など、さまざまな問合せに対して対応する機能を持つ窓口がサービスデスクです。

導入するシステムが知識データベースの情報から対応支援を行うので、オペレータのスキルレベルにかかわらず最適な回答候補を基に顧客対応することができます。また、顧客とオペレータの会話をシステムが自動で認識して瞬時に答えを出すので、個々の顧客対応時間を短縮することができます。

しかし、あくまで支援システムなので、実際に顧客とのやり取りはオペレータが行うため、24時間対応は期待のできる効果ではありません。

解説

サービスマネジメントシステム に関する問題です。システムの利用者からの質問やインシデント発生の報告、苦情など、さまざまな問合せに対して対応する機能を持つ窓口がサービスデスクです。

導入するシステムが知識データベースの情報から対応支援を行うので、オペレータのスキルレベルにかかわらず最適な回答候補を基に顧客対応することができます。また、顧客とオペレータの会話をシステムが自動で認識して瞬時に答えを出すので、個々の顧客対応時間を短縮することができます。

しかし、あくまで支援システムなので、実際に顧客とのやり取りはオペレータが行うため、24時間対応は期待のできる効果ではありません。

ポイント

知らなくても解ける。こうした、「常識」や「普通に考えりゃわかるでしょ」という問題はボーナス問題。一度とけたなら、もう一度やる必要なし。あいた時間でさっさと他のことを覚えよう。

●●● テクノロジ ●●●

55問

情報セキュリティにおけるPCI DSSの説明として,適切なものはどれか。

ア クレジットカード情報を取り扱う事業者に求められるセキュリティ基準

イ コンピュータなどに内蔵されるセキュリティ関連の処理を行う半導体チップ

ウ コンピュータやネットワークのセキュリティ事故に対応する組織

エ サーバやネットワークの通信を監視し,不正なアクセスを検知して攻撃を防ぐシステム

解答:ア

PCI DSS(Payment Card Industry Data Security Standard)は、クレジットカード会員の情報および取引情報を保護することを目的に定められた、クレジットカード業界の情報セキュリティ基準です。

イはTPM、ウはCSIRT(Computer Security Incident Response Team)、エはIDS(Intrusion Detection System)の説明です。

他の選択肢もすべて要チェック項目。

解説

情報セキュリティ対策・情報セキュリティ実装技術 に関する問題です。PCI DSS(Payment Card Industry Data Security Standard)は、クレジットカード会員の情報および取引情報を保護することを目的に定められた、クレジットカード業界の情報セキュリティ基準です。

イはTPM、ウはCSIRT(Computer Security Incident Response Team)、エはIDS(Intrusion Detection System)の説明です。

ポイント

IoT、AIについで出現率の高いセキュリティ問題。しかもシラバス追加してすぐ。これからも出そう。他の選択肢もすべて要チェック項目。

56問

ランサムウェアによる損害を受けてしまった場合を想定して,その損害を軽減するための対策例として,適切なものはどれか。

ア PC内の重要なファイルは,PCから取外し可能な外部記憶装置に定期的にバックアップしておく。

イ Webサービスごとに,使用するIDやパスワードを異なるものにしておく。

ウ マルウェア対策ソフトを用いてPC内の全ファイルの検査をしておく。

エ 無線LANを使用するときには,WPA2を用いて通信内容を暗号化しておく。

解答:ア

ランサムウェアは、コンピュータのデータを勝手に暗号化するなどして、ユーザが正常にデータへアクセスできないようにし、元に戻すための代金をユーザに要求するマルウェアです。

定期的に、PC以外の場所にバックアップをとっておくことが損害を軽減するための対策として有効です。

イは、1つのサービスから流出したIDとパスワードを使って、別のサービスへ不正にログインするパスワードリスト攻撃の対策例です。ウは、ランサムウェアは感染後すぐに被害が出て、暗号化されてしまったファイルを検査しても意味がありません。エは通信内容の盗聴への対策例です。

解説

情報セキュリティ に関する問題です。ランサムウェアは、コンピュータのデータを勝手に暗号化するなどして、ユーザが正常にデータへアクセスできないようにし、元に戻すための代金をユーザに要求するマルウェアです。

定期的に、PC以外の場所にバックアップをとっておくことが損害を軽減するための対策として有効です。

イは、1つのサービスから流出したIDとパスワードを使って、別のサービスへ不正にログインするパスワードリスト攻撃の対策例です。ウは、ランサムウェアは感染後すぐに被害が出て、暗号化されてしまったファイルを検査しても意味がありません。エは通信内容の盗聴への対策例です。

ポイント

悪意のこもったソフトウェアであるマルウェアの種類の中でも、ランサムウェアの出現率は非常に高い。脅威は内容と対応をセットで覚えておくといい。

57問

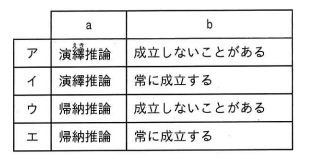

推論に関する次の記述中のa,bに入れる字句の適切な組合せはどれか。

a は,個々の事例を基にして,事例に共通する規則を得る方法であり,得られた規則は b 。

解答:ウ

演繹推論は、複数の事実を足し合わせて結論を出す考え方で、一般的かつ普遍的な事実を前提として、そこから結論を導きだす方法です。

帰納推論は、複数の物事や事例から共通する規則を抽出し、共通項を見つけ結論を得る考え方です。複数の事例のみから得られた規則のため、成立しないこともあります。

aは「帰納推論」で、bは規則が「成立しないことがある」が当てはまります。

解説

情報に関する理論 に関する問題です。演繹推論は、複数の事実を足し合わせて結論を出す考え方で、一般的かつ普遍的な事実を前提として、そこから結論を導きだす方法です。

帰納推論は、複数の物事や事例から共通する規則を抽出し、共通項を見つけ結論を得る考え方です。複数の事例のみから得られた規則のため、成立しないこともあります。

aは「帰納推論」で、bは規則が「成立しないことがある」が当てはまります。

ポイント

出題しないでくれーという内容ほど出題される法則。演繹推論は足し算で一般的な事実を前提にしている、帰納推論は共通する規則を抽出する方法と覚えよう。

58問

ISMSの計画,運用,パフォーマンス評価及び改善において,パフォーマンス評価で実施するものはどれか。

ア 運用の計画及び管理 イ 内部監査

ウ 不適合の是正処置 エ リスクの決定

解答:イ

ISMSのPDCAサイクル、計画(P)、運用(D)、パフォーマンス評価(C)、改善(A)の各フェーズのどれにあたるかを見ます。

パフォーマンス評価で実施するものは、C(Check)、つまり実施した結果の監視・評価を行うです。イの内部監査が該当します。

アは運用、ウは改善、エは計画フェーズで実施するものです。

Plan 計画を立てる

↓

Do 計画に基づいた対策の導入・運用

↓

Check 実施した結果の監視・評価

↓

Act 対策の改善

解説

情報セキュリティ管理 に関する問題です。ISMSのPDCAサイクル、計画(P)、運用(D)、パフォーマンス評価(C)、改善(A)の各フェーズのどれにあたるかを見ます。

パフォーマンス評価で実施するものは、C(Check)、つまり実施した結果の監視・評価を行うです。イの内部監査が該当します。

アは運用、ウは改善、エは計画フェーズで実施するものです。

ポイント

PDCAサイクル、色んな場面で出るので絶対に覚える事!最重要!Plan 計画を立てる

↓

Do 計画に基づいた対策の導入・運用

↓

Check 実施した結果の監視・評価

↓

Act 対策の改善

59問

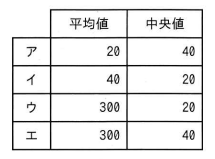

次のデータの平均値と中央値の組合せはどれか。

[データ]

10, 20, 20, 20, 40, 50, 100, 440, 2000

解答:エ

平均値はデータの値を合計してデータ個数で割った値です。 全ての値の合計値は

10 + 20 + 20 + 20 + 40 + 50 + 100 + 440 + 2000 = 2,700

です。これをデータ個数9で割った

2,700 ÷ 9 = 300

が平均値になります。

中央値は値を順に並べたときの真ん中の値です。データの数が複数のときは、真ん中の2つを足して2で割った値になります。

データはすでに(小さい)順に並んでいます。

10, 20, 20, 20, 40, 50, 100, 440, 2000

真ん中になるのは、前から5番目の40になります。

よって中央値は40です。

数学問題は開き直って捨ててもいい。

解説

離散数学 に関する問題です。平均値はデータの値を合計してデータ個数で割った値です。 全ての値の合計値は

10 + 20 + 20 + 20 + 40 + 50 + 100 + 440 + 2000 = 2,700

です。これをデータ個数9で割った

2,700 ÷ 9 = 300

が平均値になります。

中央値は値を順に並べたときの真ん中の値です。データの数が複数のときは、真ん中の2つを足して2で割った値になります。

データはすでに(小さい)順に並んでいます。

10, 20, 20, 20, 40, 50, 100, 440, 2000

真ん中になるのは、前から5番目の40になります。

よって中央値は40です。

ポイント

平均値は誰でも知っているはず。中央値はこの際覚えてしまおう。データの中で最も多く出現する最頻値も出題の可能性あり。数学問題は開き直って捨ててもいい。

60問

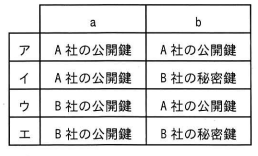

公開鍵暗号方式で使用する鍵に関する次の記述中のa,bに入れる字句の適切な組合せはどれか。

それぞれ公開鍵と秘密鍵をもつA社とB社で情報を送受信するとき,他者に通信を傍受されても内容を知られないように,情報を暗号化して送信することにした。A社からB社に情報を送信する場合,A社は a を使って暗号化した情報をB社に送信する。B社はA社から受信した情報を b で復号して情報を取り出す。

解答:エ

公開鍵暗号方式は、受信者の公開鍵で暗号化して、受信者の秘密鍵で復号して情報を取り出す方法です。公開鍵はインターネットなどで公開されています。秘密鍵は自分自身で持ちます。

送信者はA社、受信者はB社なので、B社の公開鍵で暗号化し、B社の秘密鍵で復号して情報を取り出すことで、他者に通信を傍受されても内容を知られないようします。

解説

情報セキュリティ対策・情報セキュリティ実装技術 に関する問題です。公開鍵暗号方式は、受信者の公開鍵で暗号化して、受信者の秘密鍵で復号して情報を取り出す方法です。公開鍵はインターネットなどで公開されています。秘密鍵は自分自身で持ちます。

送信者はA社、受信者はB社なので、B社の公開鍵で暗号化し、B社の秘密鍵で復号して情報を取り出すことで、他者に通信を傍受されても内容を知られないようします。

ポイント

共通鍵、公開鍵、ディジタル署名では、誰がどの種類の鍵を使うか手順を理解しておこう。一度覚えちゃえば簡単。