ITパスポート 令和4年度 71-80問

ITパスポート 令和4年度 71-80問

問71

文書作成ソフトがもつ機能である禁則処理が行われた例はどれか。

ア 改行後の先頭文字が,指定した文字数分だけ右へ移動した。

イ 行頭に置こうとした句読点や閉じ括弧が,前の行の行末に移動した。

ウ 行頭の英字が,小文字から大文字に変換された。

エ 文字列の文字が,指定した幅の中に等間隔に配置された。

解答:イ

禁則処理とは、「、」や「。」などの句読点、閉じ括弧や疑問符、「っ」などの小さい文字が行頭にこないように、開き括弧や「〒」などの記号が行末にこないように処理することです。

行頭に置こうとした句読点や閉じ括弧を、前の行の行末に自動的に移動するのは禁則処理が行われた結果です。

アはオートインデント、キャピタライズ、エは均等割り付けの例です。

知らない場合はフリーでもいいので文書作成ソフトを実際に使ってみよう。

解説

オフィスツール に関する問題です。禁則処理とは、「、」や「。」などの句読点、閉じ括弧や疑問符、「っ」などの小さい文字が行頭にこないように、開き括弧や「〒」などの記号が行末にこないように処理することです。

行頭に置こうとした句読点や閉じ括弧を、前の行の行末に自動的に移動するのは禁則処理が行われた結果です。

アはオートインデント、キャピタライズ、エは均等割り付けの例です。

ポイント

文書作成ソフトを使ったことがあればわかるはず。知らない場合はフリーでもいいので文書作成ソフトを実際に使ってみよう。

問72

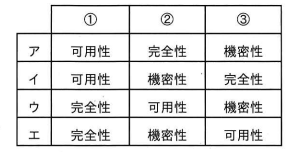

情報セキュリティにおける機密性,完全性及び可用性と,①~③のインシデントによって損なわれたものとの組合せとして,適切なものはどれか。

① DDoS攻撃によって,Webサイトがダウンした。

② キーボードの打ち間違いによって,不正確なデータが入力された。

③ PCがマルウェアに感染したことによって,個人情報が漏えいした。

解答:ア

可用性 情報が利用できる状態にあること

完全性 情報が正確で完全な状態にあること

機密性 許可された人のみによってアクセスできる状態にあること

①は使Webサイトが使えなくなったので可用性、②は不正確なデータが入力されたので完全性、③は個人情報の漏えいにより正規のユーザ以外にアクセス可能となったので機密性が損なわれます。

解説

情報セキュリティ管理 に関する問題です。可用性 情報が利用できる状態にあること

完全性 情報が正確で完全な状態にあること

機密性 許可された人のみによってアクセスできる状態にあること

①は使Webサイトが使えなくなったので可用性、②は不正確なデータが入力されたので完全性、③は個人情報の漏えいにより正規のユーザ以外にアクセス可能となったので機密性が損なわれます。

ポイント

忘れちゃならない機密性,完全性及、可用性。絶対に1問は出る!

問73

膨大な数のIoTデバイスをインターネットに接続するために大量のIPアドレスが必要となり,IPアドレスの長さが128ビットで構成されているインターネットプロトコルを使用することにした。このプロトコルはどれか。

ア IPv4 イ IPv5 ウ IPv6 エ IPv8

解答:ウ

128ビットで構成されているインターネットプロトコルはIPv6です。従来の32ビットの通信プロトコルはIPv4です。

解説

ネットワーク応用 に関する問題です。128ビットで構成されているインターネットプロトコルはIPv6です。従来の32ビットの通信プロトコルはIPv4です。

ポイント

IPv5は実験運用のみ、IPv8は512ビットと長大になる。IPv4とIPv6だけ知ってればいい。

問74

サーバ室など,セキュリティで保護された区画への入退室管理において,一人の認証で他者も一緒に入室する共連れの防止対策として,利用されるものはどれか。

ア アンチパスバック イ コールバック

ウ シングルサインオン エ バックドア

解答:ア

セキュリティで保護された区画への入退室で、共連れの防止やとして、直近の記録が退室・入室時の記録がないIDの退出、直近の記録が入室のIDの入室を許可しない仕組みをアンチパスバックといいます。

コールバックは、受信側が一度かけなおして利用者確認を行うことです。

シングルサインオンは一度の認証で、複数のサービスの認証を行うことです。

バックドアは一度侵入したコンピュータに、後から不正ログインできるよう仕掛ける秘密の入口のことです。

解説

情報セキュリティ対策・情報セキュリティ実装技術 に関する問題です。セキュリティで保護された区画への入退室で、共連れの防止やとして、直近の記録が退室・入室時の記録がないIDの退出、直近の記録が入室のIDの入室を許可しない仕組みをアンチパスバックといいます。

コールバックは、受信側が一度かけなおして利用者確認を行うことです。

シングルサインオンは一度の認証で、複数のサービスの認証を行うことです。

バックドアは一度侵入したコンピュータに、後から不正ログインできるよう仕掛ける秘密の入口のことです。

ポイント

アンチパスバックは、他人のIDカードによる入退室や、どちらも共連れした場合は対象外。他の対策と組み合わせて使う。

問75

バイオメトリクス認証に関する記述として,適切なものはどれか。

ア 指紋や静脈を使用した認証は,ショルダーハックなどののぞき見行為によって容易に認証情報が漏えいする。

イ 装置が大型なので,携帯電話やスマートフォンには搭載できない。

ウ 筆跡やキーストロークなどの本人の行動的特徴を利用したものも含まれる。

エ 他人を本人と誤って認証してしまうリスクがない。

解答:ウ

バイオメトリクス認証は、ユーザの指紋や手のひらの静脈パターン、虹彩などの身体的特徴や、筆圧・筆跡やキーストロークなどなどの行動上の特徴によって行う認証です。

簡単に覚えたりコピーしたりできる内容ではないので、見られても容易に認証情報が漏えいすることはありません。装置は現在スマートフォンにも搭載されています。

誤認証のリスクは少なからず存在します。

どういったものが認証に使われるか、なぜ有効な認証方法なのか理由がよく問われる。

解説

情報セキュリティ対策・情報セキュリティ実装技術 に関する問題です。バイオメトリクス認証は、ユーザの指紋や手のひらの静脈パターン、虹彩などの身体的特徴や、筆圧・筆跡やキーストロークなどなどの行動上の特徴によって行う認証です。

簡単に覚えたりコピーしたりできる内容ではないので、見られても容易に認証情報が漏えいすることはありません。装置は現在スマートフォンにも搭載されています。

誤認証のリスクは少なからず存在します。

ポイント

バイオメトリクス認証の出題もかなり高確率。どういったものが認証に使われるか、なぜ有効な認証方法なのか理由がよく問われる。

問76

情報セキュリティのリスクマネジメントにおけるリスク対応を,リスク回避,リスク共有,リスク低減及びリスク保有の四つに分類するとき,情報漏えい発生時の損害に備えてサイバー保険に入ることはどれに分類されるか。

ア リスク回避 イ リスク共有 ウ リスク低減 エ リスク保有

解答:イ

【リスク対策】

リスク回避 リスク原因を回避する

リスク共有 リスクを他者と分け合ったり肩代わりをしてもらう

リスク低減 リスクの発生率や損害を抑えるよう対策する

リスク保有 リスクはもったまま

保険に入るのは、リスクを保険会社と共有する行為なので、リスク共有に分類されます。

リスク回避 リスク共有 リスク低減 リスク保有

という具合。ヤバいものほど対策を講じて、小さいものはほっとく。

対策の具体例と一緒に覚えよう。

解説

情報セキュリティ管理 に関する問題です。【リスク対策】

リスク回避 リスク原因を回避する

リスク共有 リスクを他者と分け合ったり肩代わりをしてもらう

リスク低減 リスクの発生率や損害を抑えるよう対策する

リスク保有 リスクはもったまま

保険に入るのは、リスクを保険会社と共有する行為なので、リスク共有に分類されます。

ポイント

ヤバさ大←―――――――――――――→ヤバさ小リスク回避 リスク共有 リスク低減 リスク保有

という具合。ヤバいものほど対策を講じて、小さいものはほっとく。

対策の具体例と一緒に覚えよう。

問77

トランザクション処理のACID特性に関する記述として,適切なものはどれか。

ア 索引を用意することによって,データの検索時の検索速度を高めることができる。

イ データの更新時に,一連の処理が全て実行されるか,全く実行されないように制御することによって,原子性を保証することができる。

ウ データベースの複製を複数のサーバに分散配置することによって,可用性を高めることができる。

エ テーブルを正規化することによって,データに矛盾や重複が生じるのを防ぐことができる。

解答:イ

トランザクションとは一連の処理のまとまりで、トランザクション処理において必要とされる次の4つの要素をACID特性といいます。

Atomicity(原子性)トランザクションのすべての処理が「全て実行される」か「一つも実行されない」かどちらの状態になること

Consistency(一貫性)トランザクション実行でデータベースの整合性が保たれること

Isolation(独立性)トランザクション処理途中の状態が他へ影響しないこと

Durability(永続性)トランザクション処理の結果はシステム障害が発生しても失われないこと

アはインデックス、イはACID特性の原子性、ウはレプリケーション、エは正規化の説明です。

Atomicityが一番わかりにくい。あるトランザクション処理は、処理A→処理B→処理Cで行われるとする。仮に処理Bで処理が失敗したら、処理Aの実行もなかった状態に戻す。処理Cまで無事に終わったら、全部の処理実行結果が確定する。

解説

トランザクション処理 に関する問題です。トランザクションとは一連の処理のまとまりで、トランザクション処理において必要とされる次の4つの要素をACID特性といいます。

Atomicity(原子性)トランザクションのすべての処理が「全て実行される」か「一つも実行されない」かどちらの状態になること

Consistency(一貫性)トランザクション実行でデータベースの整合性が保たれること

Isolation(独立性)トランザクション処理途中の状態が他へ影響しないこと

Durability(永続性)トランザクション処理の結果はシステム障害が発生しても失われないこと

アはインデックス、イはACID特性の原子性、ウはレプリケーション、エは正規化の説明です。

ポイント

実際データベースをいじったことがないと難しいかも。Atomicityが一番わかりにくい。あるトランザクション処理は、処理A→処理B→処理Cで行われるとする。

問78

関数checkDigitは,10進9桁の整数の各桁の数字が上位の桁から順に格納された整数型の配列originalDigitを引数として,次の手順で計算したチェックデジットを戻り値とする。プログラム中の a に入れる字句として,適切なものはどれか。ここで,配列の要素番号は1から始まる。

〔手順〕

(1) 配列originalDigitの要素番号1~9の要素の値を合計する。

(2) 合計した値が9より大きい場合は,合計した値を10進の整数で表現したときの各桁の数字を合計する。この操作を,合計した値が9以下になるまで繰り返す。

(3) (2)で得られた値をチェックデジットとする。

〔プログラム〕

○整数型: checkDigit(整数型の配列: originalDigit)

整数型: i, j, k

j ← 0

for(i を 1 から originalDigitの要素数 まで1ずつ増やす)

j ← j + originalDigit[i]

endfor

while (j が 9 より大きい)

k ← j ÷ 10 の商/* 10進9桁の数の場合, j が2桁を超えることはない */

a

endwhile

return j

ア j ← j - 10×k

イ j ← k + (j - 10×k)

ウ j ← k + (j - 10)×k

エ j ← k + j

解答:イ

(1)の手順は関数checkDigitの6行目までです。整数型jに配列originalDigitの要素番号1~9の要素の値が入ります。

7行目のwhileで(2)の処理を行います。合計した値が9より大きい場合は、各桁の値を合計して、9以下になるまで繰り返します。

最後return jが(3)の処理です。

a に入るのは、現在のjの値の十の位と一の位を合計した値を、再度jに代入する処理となります。 a の直前の

k ← j ÷ 10 の商

で十の位の数値を計算してkに代入してます。一の位の数値はから十の位の数値を引いたものになります。十の位の数値は10×kなので、

(j - 10×k)

が一の位の数値となります。

例えばjの値が58だったら、kの値は

k ← j ÷ 10 の商

k ← 58 ÷ 10 の商

k ← 5

です。次の a の処理で、

j ← k + (j - 10×k)

j ← 5 + (58 - 10×5)

j ← 5 + (58 - 50)

j ← 5 + 8

j ← 13

となります。jの値は9より大きいので、さらにwhileの処理を繰り返します。

ITパスポートのレベルだとそれほどプログラムは長くないし、基本的に繰り返しと分岐だけしっかり理解できていればOK。だいたい繰り返しの条件や、処理内容の穴埋めが出ると思う。

面倒なら捨てればいい。

解説

アルゴリズムとプログラミング に関する問題です。(1)の手順は関数checkDigitの6行目までです。整数型jに配列originalDigitの要素番号1~9の要素の値が入ります。

7行目のwhileで(2)の処理を行います。合計した値が9より大きい場合は、各桁の値を合計して、9以下になるまで繰り返します。

最後return jが(3)の処理です。

a に入るのは、現在のjの値の十の位と一の位を合計した値を、再度jに代入する処理となります。 a の直前の

k ← j ÷ 10 の商

で十の位の数値を計算してkに代入してます。一の位の数値はから十の位の数値を引いたものになります。十の位の数値は10×kなので、

(j - 10×k)

が一の位の数値となります。

例えばjの値が58だったら、kの値は

k ← j ÷ 10 の商

k ← 58 ÷ 10 の商

k ← 5

です。次の a の処理で、

j ← k + (j - 10×k)

j ← 5 + (58 - 10×5)

j ← 5 + (58 - 50)

j ← 5 + 8

j ← 13

となります。jの値は9より大きいので、さらにwhileの処理を繰り返します。

ポイント

疑似言語問題、今回から出るだろうな、と思ったら早速出た。ITパスポートのレベルだとそれほどプログラムは長くないし、基本的に繰り返しと分岐だけしっかり理解できていればOK。だいたい繰り返しの条件や、処理内容の穴埋めが出ると思う。

面倒なら捨てればいい。

問79

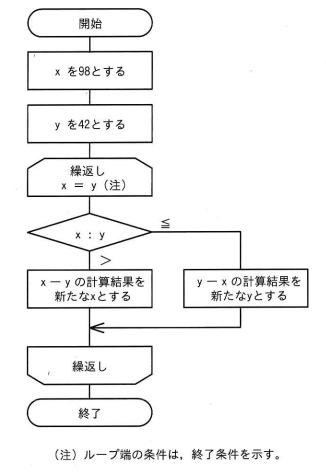

流れ図で示す処理を終了したとき,xの値はどれか。

ア 0 イ 14 ウ 28 エ 56

解答:イ

流れ図(フローチャート)は処理を図式化したものです。 基本的に上から順にみていきましょう。

xを98、yが42を初期値としています。

重要なのは繰り返し部分です。繰り返しの終了条件はx=yです。繰り返しの中で、xとyを比較して、

x>yならx-yの結果を新たなxとする

x≦yならy-xの結果を新たなyとする

を繰り返します。

1回目 xが98、yが42なのでx>y → 98-42=56を新たなx

2回目 xが56、yが42なのでx>y → 56-42=14を新たなx

3回目 xが14、yが42なのでx≦y → 42-14=28を新たなy

4回目 xが14、yが28なのでx≦y → 28-14=14を新たなy

xが14、yが14なので、終了条件x=yにより繰り返し終了になります。

疑似言語と同じくフローチャートでも、処理の内容や終了条件など穴あきを問う他、繰り返し回数や処理結果などが出やすい。

頭の中だけで計算しないで、紙に書きだして確認しよう。

こっちも苦手なら捨てていい問題。

解説

アルゴリズムとプログラミング の問題です。流れ図(フローチャート)は処理を図式化したものです。 基本的に上から順にみていきましょう。

xを98、yが42を初期値としています。

重要なのは繰り返し部分です。繰り返しの終了条件はx=yです。繰り返しの中で、xとyを比較して、

x>yならx-yの結果を新たなxとする

x≦yならy-xの結果を新たなyとする

を繰り返します。

1回目 xが98、yが42なのでx>y → 98-42=56を新たなx

2回目 xが56、yが42なのでx>y → 56-42=14を新たなx

3回目 xが14、yが42なのでx≦y → 42-14=28を新たなy

4回目 xが14、yが28なのでx≦y → 28-14=14を新たなy

xが14、yが14なので、終了条件x=yにより繰り返し終了になります。

ポイント

どうでもいいけど面倒なアルゴリズムとプログラミング問題を続けて出すなよ!気が滅入る。疑似言語と同じくフローチャートでも、処理の内容や終了条件など穴あきを問う他、繰り返し回数や処理結果などが出やすい。

頭の中だけで計算しないで、紙に書きだして確認しよう。

こっちも苦手なら捨てていい問題。

問80

自動車などの移動体に搭載されたセンサや表示機器を通信システムや情報システムと連動させて,運転者へ様々な情報をリアルタイムに提供することを可能にするものはどれか。

ア アクチュエータ イ キャリアアグリゲーション

ウ スマートメータ エ テレマティクス

解答:エ

自動車などの移動体に搭載された移動体通信システムを利用してサービスを提供することをテレマティクスといいます。

アクチュエータは、IoT機器の中でコンピュータが出力した電気信号を力学的な運動に変える装置です。

キャリアアグリゲーションは複数の周波数帯を同時に使って1通信を行う無線通信の技術です。

スマートメータは電気使用量を自動で計測し、通信機能を備えた電力メーターのことです。

解説

ネットワーク応用 に関する問題です。自動車などの移動体に搭載された移動体通信システムを利用してサービスを提供することをテレマティクスといいます。

アクチュエータは、IoT機器の中でコンピュータが出力した電気信号を力学的な運動に変える装置です。

キャリアアグリゲーションは複数の周波数帯を同時に使って1通信を行う無線通信の技術です。

スマートメータは電気使用量を自動で計測し、通信機能を備えた電力メーターのことです。

ポイント

自動車のIoT、AI利用技術もよく出題される。どっちだっけ?というような意地悪な選択肢は出ないはずだけど、こういった問題に出される他の選択肢もチェックしておくといい。