ITパスポート 令和3年度 91-100問

ITパスポート 令和3年度 91-100問

問91

次の作業a~dのうち,リスクマネジメントにおける,リスクアセスメントに含まれるものだけを全て挙げたものはどれか。

- 脅威や脆弱性などを使ってリスクレベルを決定する。

- リスクとなる要因を特定する。

- リスクに対してどのように対応するかを決定する。

- リスクについて対応する優先順位を決定する。

解答:イ

リスクアセスメントはリスク特定→リスク分析→リスク評価の順に行われます。

リスク対応はリスクアセスメントのあとに行われます。

aはリスク分析、bはリスク特定、cはリスク対応、dはリスク評価

よって、c以外がリスクアセスメントに含まれます。

リスクもIoT、セキュリティについで出題が多い分野。

解説

情報セキュリティ管理に関する問題です。リスクアセスメントはリスク特定→リスク分析→リスク評価の順に行われます。

リスク対応はリスクアセスメントのあとに行われます。

aはリスク分析、bはリスク特定、cはリスク対応、dはリスク評価

よって、c以外がリスクアセスメントに含まれます。

ポイント

リスクアセスメント今回2問目。人それぞれ出題は異なるが、結構こういうことがおこる。リスクもIoT、セキュリティについで出題が多い分野。

問92

IoT機器からのデータ収集などを行う際の通信に用いられる,数十kmまでの範囲で無線通信が可能な広域性と省電力性を備えるものはどれか。

ア BLE イ LPWA ウ MDM エ MVNO

解答:イ

IoT機器からのデータ収集などを行う際の通信に用いられる、低消費電力で広域な通信が行える無線通信技術はLPWA(Low Power Wide Area)です。

BLE(Bluetooth Low Energy)は2.5m~数百mの近距離通信が可能な低価格の無線通信技術です。

MDM(Mobile Device Management)は企業で利用されるモバイル端末を一元的に監視・管理するためのサービスやソフトウェアのことです。

MVNO(Mobile Virtual Network Operator)は他社が所有する通信回線や設備を借りて自社ブランドとしてモバイル通信サービスを提供する事業者です。

解説

ネットワーク方式 に関する問題です。IoT機器からのデータ収集などを行う際の通信に用いられる、低消費電力で広域な通信が行える無線通信技術はLPWA(Low Power Wide Area)です。

BLE(Bluetooth Low Energy)は2.5m~数百mの近距離通信が可能な低価格の無線通信技術です。

MDM(Mobile Device Management)は企業で利用されるモバイル端末を一元的に監視・管理するためのサービスやソフトウェアのことです。

MVNO(Mobile Virtual Network Operator)は他社が所有する通信回線や設備を借りて自社ブランドとしてモバイル通信サービスを提供する事業者です。

ポイント

IoT機器と技術は絶対に出る!必須項目!これだけチェックしてれば5問正解は固い。

問93

ブログのサービスで使用されるRSSリーダが表示する内容として,最も適切なものはどれか。

ア ブログから収集した記事の情報

イ ブログにアクセスした利用者の数

ウ ブログに投稿した記事の管理画面

エ ブログ用のデザインテンプレート

解答:ア

RSSリーダは、ブログのから収集した更新情報を一覧で表示します。

解説

ネットワーク応用に関する問題です。RSSリーダは、ブログのから収集した更新情報を一覧で表示します。

ポイント

RSSなどは流行のものではないが、古いものも現在使われていればたまに出題されるので注意。

問94

特定のPCから重要情報を不正に入手するといった標的型攻撃に利用され,攻撃対象のPCに対して遠隔から操作を行って,ファイルの送受信やコマンドなどを実行させるものはどれか。

ア RAT イ VPN

ウ デバイスドライバ エ ランサムウェア

解答:ア

手元にあるコンピュータから、ネットワークを介して遠隔地にある コンピュータを操作するツールの総称をRAT(Remote Administration Tool,Remote Access Tool)といいます。

RATによりコンピュータに不正侵入されて、遠隔から操作を行ってファイルの送受信やコマンドなどを実行させる攻撃となってしまう場合があります。

VPN(Virtual Private Network)は、インターネットなどの公衆回線を仮想的に専用回線のように使うことができる仕組みです。

デバイスドライバはパソコンに接続されているハードウェアなどを制御・操作するソフトウェアです。

ランサムウェアはファイルなどを使用不能にして、回復のための金銭を要求するマルウェアです。

本来のRATは便利ツールのつもりだったけど、不正侵入されたら悪用されてしまうといった位置づけか?

解説

情報セキュリティに関する問題です。手元にあるコンピュータから、ネットワークを介して遠隔地にある コンピュータを操作するツールの総称をRAT(Remote Administration Tool,Remote Access Tool)といいます。

RATによりコンピュータに不正侵入されて、遠隔から操作を行ってファイルの送受信やコマンドなどを実行させる攻撃となってしまう場合があります。

VPN(Virtual Private Network)は、インターネットなどの公衆回線を仮想的に専用回線のように使うことができる仕組みです。

デバイスドライバはパソコンに接続されているハードウェアなどを制御・操作するソフトウェアです。

ランサムウェアはファイルなどを使用不能にして、回復のための金銭を要求するマルウェアです。

ポイント

Remote Access Trojan:遠隔操作ウイルスという場合もあるが、どっちだろう?本来のRATは便利ツールのつもりだったけど、不正侵入されたら悪用されてしまうといった位置づけか?

問95

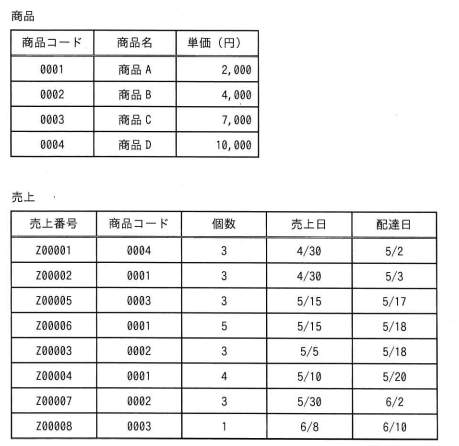

関係データベースで管理された“商品”表,“売上”表から売上日が5月中で,かつ,商品ごとの合計額が20,000円以上になっている商品だけを全て挙げたものはどれか。

ア 商品A, 商品B, 商品C

イ 商品A, 商品B, 商品C, 商品D

ウ 商品B, 商品C

エ 商品C

解答:ウ

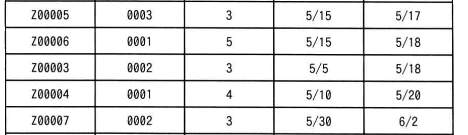

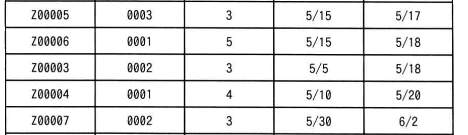

手動でデータ抽出を行います。 [売上日が5月中] 売上日が5月中のものは、“売上”表の売上日フィールドから

となります。 [商品ごとの合計額が20,000円以上になっている商品] 2つの条件は「かつ」で結ばれているので、両方の条件に当てはまるものを選びます。

[売上日が5月中]で選ばれたデータの中から、商品ごとの合計額を計算します。

商品コード0001(商品A)は売上番号Z00006とZ00004の個数を合わせて

5 + 4 = 9

個の売上があります。単価は“商品”表より2,000円なので

9 × 2,000 = 18,000円

となります。

商品コード0002(商品B)は3+3=6個で単価が4,000のため

6 × 4,000 = 24,000円

商品コード0003(商品C)は3個で単価が7,000のため

3 × 7,000 = 21,000円

の売上となります。商品コード0004は期間中売り上げがないので計算しません。

商品ごとの合計額が20,000円以上になっている商品は、商品Bと商品Cになります。

これは論理積・AND。

解説

データ操作に関する問題です。手動でデータ抽出を行います。 [売上日が5月中] 売上日が5月中のものは、“売上”表の売上日フィールドから

となります。 [商品ごとの合計額が20,000円以上になっている商品] 2つの条件は「かつ」で結ばれているので、両方の条件に当てはまるものを選びます。

[売上日が5月中]で選ばれたデータの中から、商品ごとの合計額を計算します。

商品コード0001(商品A)は売上番号Z00006とZ00004の個数を合わせて

5 + 4 = 9

個の売上があります。単価は“商品”表より2,000円なので

9 × 2,000 = 18,000円

となります。

商品コード0002(商品B)は3+3=6個で単価が4,000のため

6 × 4,000 = 24,000円

商品コード0003(商品C)は3個で単価が7,000のため

3 × 7,000 = 21,000円

の売上となります。商品コード0004は期間中売り上げがないので計算しません。

商品ごとの合計額が20,000円以上になっている商品は、商品Bと商品Cになります。

ポイント

条件は「かつ」で結ばれているので、両方の条件に当てはまるものになる。これは論理積・AND。

問96

情報セキュリティ方針に関する記述として,適切なものはどれか。

ア 一度定めた内容は,運用が定着するまで変更してはいけない。

イ 企業が目指す情報セキュリティの理想像を記載し,その理想像に近づくための活動を促す。

ウ 企業の情報資産を保護するための重要な事項を記載しているので,社外に非公開として厳重に管理する。

エ 自社の事業内容,組織の特性及び所有する情報資産の特徴を考慮して策定する。

解答:エ

情報セキュリティ方針は情報セキュリティポリシの一番上に位置するもので、情報セキュリティに関する基本的な考え方や取組み姿勢を示したものです。

全ての会社で同じものではなく、自社の事業内容や組織の特性及び所有する情報資産の特徴を考慮して策定します。

一度定めた内容でも、状況の変化により改善・変更することが望ましいです。実現しなければ意味がありません。理想像に近づくための活動よりも現実可能な目標をたて実現に向けて活動します。

また、内容を非公開にするのは不適切です。

解説

情報セキュリティ管理に関する問題です。情報セキュリティ方針は情報セキュリティポリシの一番上に位置するもので、情報セキュリティに関する基本的な考え方や取組み姿勢を示したものです。

全ての会社で同じものではなく、自社の事業内容や組織の特性及び所有する情報資産の特徴を考慮して策定します。

一度定めた内容でも、状況の変化により改善・変更することが望ましいです。実現しなければ意味がありません。理想像に近づくための活動よりも現実可能な目標をたて実現に向けて活動します。

また、内容を非公開にするのは不適切です。

ポイント

情報セキュリティポリシの構成要素と、それぞれの内容、誰の担当か?などが出題される。

基本は経営層が策定し、公表するもの。

問97

複数のコンピュータが同じ内容のデータを保持し,各コンピュータがデータの正当性を検証して担保することによって,矛盾なくデータを改ざんすることが困難となる,暗号資産の基盤技術として利用されている分散型台帳を実現したものはどれか

ア クラウドコンピューティング イ ディープラーニング

ウ ブロックチェーン エ リレーショナルデータベース

解答:ウ

暗号資産の基盤技術で、データを複数のコンピュータに分散して記録・管理する仕組みの管理方法はブロックチェーンです。

新しい取引データを作成するときに直前のデータのハッシュ値を埋め込むことでデータを相互に関連付けさせ、データに矛盾を発生させることなく、改ざんすることが極めて困難な仕組みです。

クラウドコンピューティングは、インターネットなどを経由して、コンピュータ資源をサービスの形で提供する利用形態です。

ディープラーニングは、コンピュータが判断の基準となる着目点を、コンピュータ自身が見つけ出せるようにした技術です。

リレーショナルデータベースは、複数の表でフィールドを関連づけてデータの管理を行うデータベースです。

解説

情報セキュリティ対策・情報セキュリティ実装技術に関する問題です。暗号資産の基盤技術で、データを複数のコンピュータに分散して記録・管理する仕組みの管理方法はブロックチェーンです。

新しい取引データを作成するときに直前のデータのハッシュ値を埋め込むことでデータを相互に関連付けさせ、データに矛盾を発生させることなく、改ざんすることが極めて困難な仕組みです。

クラウドコンピューティングは、インターネットなどを経由して、コンピュータ資源をサービスの形で提供する利用形態です。

ディープラーニングは、コンピュータが判断の基準となる着目点を、コンピュータ自身が見つけ出せるようにした技術です。

リレーショナルデータベースは、複数の表でフィールドを関連づけてデータの管理を行うデータベースです。

ポイント

暗号資産関連も出題率急上昇のワード。仮想通貨改め暗号資産と呼ぶ。

問98

インターネットで用いるドメイン名に関する記述のうち,適切なものはどれか。

ア ドメイン名には,アルファベット,数字,ハイフンを使うことができるが,漢字,平仮名を使うことはできない。

イ ドメイン名は,Webサーバを指定するときのURLで使用されるものであり,電子メールアドレスには使用できない。

ウ ドメイン名は,個人で取得することはできず,企業や団体だけが取得できる。

エ ドメイン名は,接続先を人が識別しやすい文字列で表したものであり,IPアドレスの代わりに用いる。

解答:エ

ドメイン名はIPアドレス接続先を人が識別しやすい文字列で表現したものです。

現在のドメインでは漢字、平仮名を使うこともできます。

ドメインは電子メールアドレスにも使用します。個人で取得も可能です。

騙すためのテクニックが駆使されていて非常にバカらしい。

例) google.com 〇

↓

google.com.xyz ×

解説

ネットワーク応用に関する問題です。ドメイン名はIPアドレス接続先を人が識別しやすい文字列で表現したものです。

現在のドメインでは漢字、平仮名を使うこともできます。

ドメインは電子メールアドレスにも使用します。個人で取得も可能です。

ポイント

迷惑メールのあやしいURLへの誘導を見極めよう。クリックしないように!騙すためのテクニックが駆使されていて非常にバカらしい。

例) google.com 〇

↓

google.com.xyz ×

問99

情報セキュリティのリスクマネジメントにおいて,リスク移転,リスク回避,リスク低減,リスク保有などが分類に用いられることがある。これらに関する記述として,適切なものはどれか。

ア リスク対応において,リスクへの対応策を分類したものであり,リスクの顕在化に備えて保険を掛けることは,リスク移転に分類される。

イ リスク特定において,保有資産の使用目的を分類したものであり,マルウェア対策ソフトのような情報セキュリティ対策で使用される資産は,リスク低減に分類される。

ウ リスク評価において,リスクの評価方法を分類したものであり,管理対象の資産がもつリスクについて,それを回避することが可能かどうかで評価することは,リスク回避に分類される。

エ リスク分析において,リスクの分析手法を分類したものであり,管理対象の資産がもつ脆弱性を客観的な数値で表す手法は,リスク保有に分類される。

解答:ア

リスク対応は、リスクへの対応策を分類したもので、リスクの顕在化に備えて保険を掛けることはリスク移転に分類されます。

【リスク対応の種類】

リスク移転 リスクを分ける。保険に入る等

リスク回避 原因を除去

リスク低減 被害を抑える。暗号化等の対応

リスク保有 とりあえずそのまま

リスク特定、リスク評価、リスク分析はリスクアセスメントで行われるものです。

解説

情報セキュリティ管理 に関する問題です。リスク対応は、リスクへの対応策を分類したもので、リスクの顕在化に備えて保険を掛けることはリスク移転に分類されます。

【リスク対応の種類】

リスク移転 リスクを分ける。保険に入る等

リスク回避 原因を除去

リスク低減 被害を抑える。暗号化等の対応

リスク保有 とりあえずそのまま

リスク特定、リスク評価、リスク分析はリスクアセスメントで行われるものです。

ポイント

ちょっと問題の趣旨が不明。リスク低減とリスク保有の例はあってる気がする。その前の段階でダメってことは後半いらないのでは?それか後半だけにしてリスク対応の種類の例が適切かどうかを判断する問題のほうがわかりやすい。そういう問題の方が多い。

問100

システムの経済性の評価において,TCOの概念が重要視されるようになった理由として,最も適切なものはどれか。

ア システムの総コストにおいて,運用費に比べて初期費用の割合が増大した。

イ システムの総コストにおいて,初期費用に比べて運用費の割合が増大した。

ウ システムの総コストにおいて,初期費用に占めるソフトウェア費用の割合が増大した。

エ システムの総コストにおいて,初期費用に占めるハードウェア費用の割合が増大した。

解答:イ

TCOはコンピュータの導入や、管理維持に関わるすべてのコストの総額を表します。 現在は初期費用より維持管理・運用費が重要かつ割合が増えたために,TCOの概念が重要視されるようになりました。

初期費用に占めるソフトウェア費用の割合、ハードウェア費用の割合は現象しています。

解説

システムの評価指標 に関する問題です。TCOはコンピュータの導入や、管理維持に関わるすべてのコストの総額を表します。 現在は初期費用より維持管理・運用費が重要かつ割合が増えたために,TCOの概念が重要視されるようになりました。

初期費用に占めるソフトウェア費用の割合、ハードウェア費用の割合は現象しています。

ポイント

一応覚えておこう。