ITパスポート 令和2年度 61-70問

ITパスポート 令和2年度 61-70問

問61

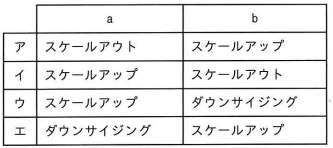

サーバの性能向上策に関する次の記述中のa,bに入れる字句の適切な組合せはどれか。

あるシステムで,処理件数の増加に伴い,サーバの処理時間の増大が問題となっている。サーバの処理性能の向上策として,サーバの台数を増やして並行処理させて対応することを a という。サーバ自体を高性能のものに交換したり,CPUや主記憶などをより性能の良いものに替えたりなどして対応することを b という。

解答:ア

システムを構成するサーバーの台数を増やしてシステムの処理能力を高めることをスケールアウトといいます。

CPUや主記憶などをより性能の良いものに替えたりして処理能力を口上させることをスケールアップといいます。

ダウンサイジングは機器やシステムを性能や機能を保ったまま小型化することです。

解説

システムの構成に関する問題です。システムを構成するサーバーの台数を増やしてシステムの処理能力を高めることをスケールアウトといいます。

CPUや主記憶などをより性能の良いものに替えたりして処理能力を口上させることをスケールアップといいます。

ダウンサイジングは機器やシステムを性能や機能を保ったまま小型化することです。

ポイント

アウトはサーバの台数を増やして分散させる、アップは1つの機器の性能を上げる、で覚えればいい。

問62

10進数155を2進数で表したものはどれか。

ア 10011011 イ 10110011

ウ 11001101 エ 11011001

解答:ア

10進数から2進数への変換は、変換する基数で割っていき、余りを逆からつなげます。

155 ÷ 2 = 77 余り 1

2で割った商を次の割る数とします。

77 ÷ 2 = 38 余り 1

38 ÷ 2 = 19 余り 0

19 ÷ 2 = 9 余り 1

9 ÷ 2 = 4 余り 1

4 ÷ 2 = 2 余り 0

2 ÷ 2 = 1 余り 0

1 ÷ 2 = 0 余り 1

基数で割った商が0になるまで続けます。

余りを逆からつなげて

2進数10011011

が10進数155を2進数で表したものになます。

10進数 155 → (155)10

2進数 10011011 → (10011011)2

と書く。

また、計算するときは

2 )155 1

2 ) 77 1

2 ) 38 0

:

ってな書き方をするとスッキリする。商を下に、余りを右に書く。

解説

離散数学に関する問題です。10進数から2進数への変換は、変換する基数で割っていき、余りを逆からつなげます。

155 ÷ 2 = 77 余り 1

2で割った商を次の割る数とします。

77 ÷ 2 = 38 余り 1

38 ÷ 2 = 19 余り 0

19 ÷ 2 = 9 余り 1

9 ÷ 2 = 4 余り 1

4 ÷ 2 = 2 余り 0

2 ÷ 2 = 1 余り 0

1 ÷ 2 = 0 余り 1

基数で割った商が0になるまで続けます。

余りを逆からつなげて

2進数10011011

が10進数155を2進数で表したものになます。

ポイント

試験ではあまり出ないけど、基数は10進数 155 → (155)10

2進数 10011011 → (10011011)2

と書く。

また、計算するときは

2 )155 1

2 ) 77 1

2 ) 38 0

:

ってな書き方をするとスッキリする。商を下に、余りを右に書く。

問63

記述a~dのうち,クライアントサーバシステムの応答時間を短縮するための施策として,適切なものだけを全て挙げたものはどれか。

- クライアントとサーバ間の回線を高速化し,データの送受信時間を短くする。

- クライアントの台数を増やして,クライアントの利用待ち時間を短くする。

- クライアントの入力画面で,利用者がデータを入力する時間を短くする。

- サーバを高性能化して,サーバの処理時間を短くする。

ア a, b, c イ a, d ウ b, c エ c, d

解答:イ

クライアントサーバシステムは、サービスを行うサーバと、利用するクライアントに役割を分けた構成です。 クライアントサーバシステムの応答時間は、クライアントが要求を送信して、サーバが処理を行い、応答を受信するまでの時間になります。

クライアントとサーバ間の回線を高速化すると、クライアントとサーバ間のデータのやり取りする時間が短縮されます。また、サーバを高性能化してサーバの処理時間を短くすると、クライアントサーバシステムの応答時間を短縮することができます。

bのクライアントの台数を増やしてクライアントの利用待ち時間を短くすることと、cのクライアントの入力画面で利用者がデータを入力する時間を短くすることは、サーバに要求を送信するまでのことなので、サーバクライアント間の送受信時間とサーバの処理時間はかわりません。

ターンアラウンドタイムは、クライアント側の入出力を含めた時間。

最近はあまり出題されないがこの2つの違いは知っておこう。

解説

システムの評価指標 に関する問題です。クライアントサーバシステムは、サービスを行うサーバと、利用するクライアントに役割を分けた構成です。 クライアントサーバシステムの応答時間は、クライアントが要求を送信して、サーバが処理を行い、応答を受信するまでの時間になります。

クライアントとサーバ間の回線を高速化すると、クライアントとサーバ間のデータのやり取りする時間が短縮されます。また、サーバを高性能化してサーバの処理時間を短くすると、クライアントサーバシステムの応答時間を短縮することができます。

bのクライアントの台数を増やしてクライアントの利用待ち時間を短くすることと、cのクライアントの入力画面で利用者がデータを入力する時間を短くすることは、サーバに要求を送信するまでのことなので、サーバクライアント間の送受信時間とサーバの処理時間はかわりません。

ポイント

応答時間(レスポンスタイム)は、要求を出してから返ってくるまでの時間。ターンアラウンドタイムは、クライアント側の入出力を含めた時間。

最近はあまり出題されないがこの2つの違いは知っておこう。

問64

データ処理に関する記述a~cのうち,DBMSを導入することによって得られる効果だけを全て挙げたものはどれか。

- 同じデータに対して複数のプログラムから同時にアクセスしても,一貫性が保たれる。

- 各トランザクションの優先度に応じて,処理する順番をDBMSが決めるので,リアルタイム処理の応答時間が短くなる。

- 仮想記憶のページ管理の効率が良くなるので,データ量にかかわらずデータへのアクセス時間が一定になる。

ア a イ a, c ウ b エ b, c

解答:ア

DBMS(DataBase Management System:データベース管理システム)はデータベースを管理するシステムおよびソフトウェアです。

DBMSでは同じデータに対して複数のプログラムから同時にアクセスしても矛盾なく実行するトランザクション機能によって一貫性が保たれます。

トランザクションの処理順決めおよび仮想記憶のページ管理はOSが行います。

解説

データベース方式に関する問題です。DBMS(DataBase Management System:データベース管理システム)はデータベースを管理するシステムおよびソフトウェアです。

DBMSでは同じデータに対して複数のプログラムから同時にアクセスしても矛盾なく実行するトランザクション機能によって一貫性が保たれます。

トランザクションの処理順決めおよび仮想記憶のページ管理はOSが行います。

ポイント

DBMSの機能でよく出題されるのははトランザクション、回復。おおざっぱにこんなもんだよーってのがわかるぐらいでいい。

問65

PCやスマートフォンなどの表示画面の画像処理用のチップとして用いられているほか,AIにおける膨大な計算処理にも利用されているものはどれか。

ア AR イ DVI ウ GPU エ MPEG

解答:ウ

画像を描写するために必要な計算を処理する画像処理装置はGPU(Graphics Processing Unit)です。膨大な計算処理にが可能なため、機械学習やAI開発も利用されています。

AR(Augmented Reality:拡張現実)は現実世界に仮想世界を重ね合わせて表示する技術です。

DVI(Digital Visual Interface)はディスプレイなどの映像機器のインターフェース規格です。

MPEG(Moving Picture Experts Group)は動画データの圧縮形式です。

解説

プロセッサに関する問題です。画像を描写するために必要な計算を処理する画像処理装置はGPU(Graphics Processing Unit)です。膨大な計算処理にが可能なため、機械学習やAI開発も利用されています。

AR(Augmented Reality:拡張現実)は現実世界に仮想世界を重ね合わせて表示する技術です。

DVI(Digital Visual Interface)はディスプレイなどの映像機器のインターフェース規格です。

MPEG(Moving Picture Experts Group)は動画データの圧縮形式です。

ポイント

画像処理専門の装置としてよく出題されたが、最近は流行の機械学習やAIのせいでちょこちょこ出題されるかも。知っておくべし。

問66

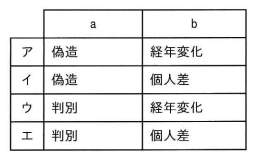

バイオメトリクス認証で利用する身体的特徴に関する次の記述中のa,bに入れる字句の適切な組合せはどれか。

バイオメトリクス認証における本人の身体的特徴としては, a が難しく, b が小さいものが優れている。

解答:ア

バイオメトリクス認証はユーザの指紋や手のひらの静脈パターン、音声、顔、虹彩などの身体的特徴や、筆圧などの行動的特徴によって行う認証です。

認証に使う要素は、偽造が難しく、経年変化が小さいものが優れています。

a 偽造 → 偽造が難しいのは偽造しにくいので良い!

a 判別 → 判別が難しいのは判定結果が信用できないのでダメ

b 経年変化 → 経年変化が小さいのは信用できるから良い!

b 判別 → 個人差が小さいのは判定しにくい!ダメ

解説

情報セキュリティ対策・情報セキュリティ実装技術に関する問題です。バイオメトリクス認証はユーザの指紋や手のひらの静脈パターン、音声、顔、虹彩などの身体的特徴や、筆圧などの行動的特徴によって行う認証です。

認証に使う要素は、偽造が難しく、経年変化が小さいものが優れています。

ポイント

組合せ問題は選択肢を見て判定するのが早い。a 偽造 → 偽造が難しいのは偽造しにくいので良い!

a 判別 → 判別が難しいのは判定結果が信用できないのでダメ

b 経年変化 → 経年変化が小さいのは信用できるから良い!

b 判別 → 個人差が小さいのは判定しにくい!ダメ

問67

TCP/IPにおけるポート番号によって識別されるものはどれか。

ア LANに接続されたコンピュータや通信機器のLANインタフェース

イ インターネットなどのIPネットワークに接続したコンピュータや通信機器

ウ コンピュータ上で動作している通信アプリケーション

エ 無線LANのネットワーク

解答:ウ

ポート番号は、コンピュータ上で動作している通信アプリケーション(ソフトウェア)を識別するための番号です。

アはMACアドレス、イはIPアドレス、エはESSIDで識別します。

こんなカンジでアプリケーションごとに異なる。おそらく出題はされない

解説

通信プロトコルに関する問題です。ポート番号は、コンピュータ上で動作している通信アプリケーション(ソフトウェア)を識別するための番号です。

アはMACアドレス、イはIPアドレス、エはESSIDで識別します。

ポイント

ポート番号有名どころは80がhttp、FTPが21、POP3が110など。こんなカンジでアプリケーションごとに異なる。おそらく出題はされない

問68

リスク対応を,移転,回避,低減及び保有に分類するとき,次の対応はどれに分類されるか。

[対応]

職場における机上の書類からの情報漏えい対策として,退社時のクリアデスクを導入した。

ア 移転 イ 回避 ウ 低減 エ 保有

解答:ウ

クリアデスクは情報漏洩を防ぐために常に机のまわりは整理整頓を心がけることです。重要書類などは引出しの中にしまって、重要度の高いものは施錠するといった対策が必要です。

リスク対応は次の4種類です。

クリアデスクでは完全に情報漏洩を防ぐことはできません。リスクを低くするための対策なので、クリア低減に当たります。

・回避 ・低減・軽減 ・受容・保有 ・転嫁・共有・移転・分散

解説

情報セキュリティ管理に関する問題です。クリアデスクは情報漏洩を防ぐために常に机のまわりは整理整頓を心がけることです。重要書類などは引出しの中にしまって、重要度の高いものは施錠するといった対策が必要です。

リスク対応は次の4種類です。

| 回避 | リスクの原因を排除 |

|---|---|

| 低減(軽減) | 発生率や損害額を許容範囲内に |

| 受容 | そのまま |

| 転嫁 | リスクを他者と分けたり第三者に肩代わり |

クリアデスクでは完全に情報漏洩を防ぐことはできません。リスクを低くするための対策なので、クリア低減に当たります。

ポイント

対応策は同じ意味でも呼び方が異なる場合がある。問題で違う名前が出てもパニックにならないように!・回避 ・低減・軽減 ・受容・保有 ・転嫁・共有・移転・分散

問69

ISMSの確立,実施,維持及び継続的改善における次の実施項目のうち,最初に行うものはどれか。

ア 情報セキュリティリスクアセスメント

イ 情報セキュリティリスク対応

ウ 内部監査

エ 利害関係者のニーズと期待の理解

解答:エ

ISMS(Information Security Management System:情報セキュリティマネジメントシステム)は、組織全体で保護すべき情報資産のセキュリティ管理をどのように行うべきかを示した枠組みです。

ISMSを確立するときに最初に行うのは利害関係者のニーズと期待の理解です。

その後、実施、維持及び継続的改善として情報セキュリティリスクアセスメント、情報セキュリティリスク対応、内部監査を実施します。

①リスク特定 ②リスク分析 ③リスク評価 ④リスク対応

③までがリスクアセスメント

解説

情報セキュリティ管理に関する問題です。ISMS(Information Security Management System:情報セキュリティマネジメントシステム)は、組織全体で保護すべき情報資産のセキュリティ管理をどのように行うべきかを示した枠組みです。

ISMSを確立するときに最初に行うのは利害関係者のニーズと期待の理解です。

その後、実施、維持及び継続的改善として情報セキュリティリスクアセスメント、情報セキュリティリスク対応、内部監査を実施します。

ポイント

リスクマネジメントの流れ。①リスク特定 ②リスク分析 ③リスク評価 ④リスク対応

③までがリスクアセスメント

問70

LPWAの特徴として,適切なものはどれか。

ア AIに関する技術であり,ルールなどを明示的にプログラミングすることなく,入力されたデータからコンピュータが新たな知識やルールなどを獲得できる。

イ 低消費電力型の広域無線ネットワークであり,通信速度は携帯電話システムと比較して低速なものの,一般的な電池で数年以上の運用が可能な省電力性と,最大で数十kmの通信が可能な広域性を有している。

ウ 分散型台帳技術の一つであり,複数の取引記録をまとめたデータを順次作成し,直前のデータのハッシュ値を埋め込むことによって,データを相互に関連付け,矛盾なく改ざんすることを困難にして,データの信頼性を高めている。

エ 無線LANの暗号化方式であり,脆弱性が指摘されているWEPに代わって利用が推奨されている。

解答:イ

LPWA(Low Power Wide Area)は低消費電力で広域な通信が行える無線通信技術です。

通信速度は低速だが、低消費電力で稼働させるので一般的な電池で数年以上という長期間で連続運用させることが可能です。さらに数十kmという広域での通信が行えます。

アは機械学習、ウはブロックチェーン、エはWPA2/WPA3の説明です。

さらに低価格で近距離通信であるBLE(Bluetooth Low Energy)と一緒に覚えよう!

解説

ネットワーク方式に関する問題です。LPWA(Low Power Wide Area)は低消費電力で広域な通信が行える無線通信技術です。

通信速度は低速だが、低消費電力で稼働させるので一般的な電池で数年以上という長期間で連続運用させることが可能です。さらに数十kmという広域での通信が行えます。

アは機械学習、ウはブロックチェーン、エはWPA2/WPA3の説明です。

ポイント

IoTで利用するので、かなり高確率で出るよ!さらに低価格で近距離通信であるBLE(Bluetooth Low Energy)と一緒に覚えよう!