ITパスポート 令和7年度 71-80問

ITパスポート 令和7年度 71-80問

問71

携帯電話で用いられる電波に関する次の記述中のa,bに入れる字句の適切な組合せはどれか。

電波には,周波数が a ほど回り込みやすくなり障害物の裏にも届きやすいという性質がある。日本国内の携帯電話で使用される周波数のうち,700 b 帯~900 b 帯の周波数帯域はこの性質をもちつながりやすいことなどから,プラチナバンドと呼ばれている。

解答:エ

電波の周波数は、1秒間に電波が繰り返す波の回数を表す値です。単位はヘルツ(Hz)。周波数が高いほど波長は短くなり、低いほど長くなります。

周波数が高いほど、障害物に弱く電波が遠くまで届きにくくなります。逆に低くなると回り込みやすくなり障害物の裏にも届きやすいという特徴があります。

プラチナバンドの周波数帯は700MHzから900MHzです。

ちなあみにWi-fiの周波数は2.4GHzと5GHz。

スマートフォンで使用される周波数は700MHzから40GHzの範囲。

M(メガ)は1,000,000、G(ギガ)は1,000,000,000も理解しておこう!

解説

ネットワーク応用に関する問題です。電波の周波数は、1秒間に電波が繰り返す波の回数を表す値です。単位はヘルツ(Hz)。周波数が高いほど波長は短くなり、低いほど長くなります。

周波数が高いほど、障害物に弱く電波が遠くまで届きにくくなります。逆に低くなると回り込みやすくなり障害物の裏にも届きやすいという特徴があります。

プラチナバンドの周波数帯は700MHzから900MHzです。

ポイント

周波数が高いほど1秒間に波が多くはいるので、1つの波長は短くなる。ちなあみにWi-fiの周波数は2.4GHzと5GHz。

スマートフォンで使用される周波数は700MHzから40GHzの範囲。

M(メガ)は1,000,000、G(ギガ)は1,000,000,000も理解しておこう!

問72

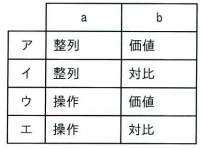

見る人に意図が伝わりやすいデザインにするための四つの原則に関する次の記述中のa,bに入れる字句の適切な組合せはどれか。

[四つの原則]

近接 : 互いに関連する要素は近づけてグループにする。

a : 要素を意図したルールに基づき配置する。

反復 : 要素ごとにデザインルールを繰り返す。

b : 要素ごとの大小や強弱などの違いを明確にする。

解答:イ

【デザインの基本原則】

近接 情報をグループ化する

反復 デザイン上のある特徴を繰り返す

整列 各要素を意図的に整列して配置する

対比 異なる要素をはっきり違わせる

「要素を意図したルールに基づき配置する。」は整列、「要素ごとの大小や強弱などの違いを明確にする。」は対比になります。

解説

情報デザインに関する問題です。【デザインの基本原則】

近接 情報をグループ化する

反復 デザイン上のある特徴を繰り返す

整列 各要素を意図的に整列して配置する

対比 異なる要素をはっきり違わせる

「要素を意図したルールに基づき配置する。」は整列、「要素ごとの大小や強弱などの違いを明確にする。」は対比になります。

ポイント

知らんでいいかも。

問73

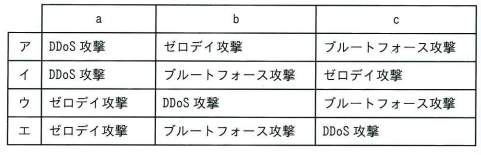

Webサービスを狙った攻撃に関する記述と攻撃の名称の適切な組合せはどれか。

- Webサービスが利用しているソフトウェアに脆弱性の存在が判明したとき,その修正プログラムが提供される前に,この脆弱性を突いて攻撃する。

- 複数のコンピュータから大量のパケットを一斉に送り付けることによって,Webサービスを正常に提供できなくさせる。

- 理論的にあり得るパスワードのパターンを順次試すことによって,正しいパスワードを見つけ,攻撃対象のWebサービスに侵入する。

解答:ウ

ゼロデイ攻撃はプログラムの脆弱性の修正パッチが公表される前に、その脆弱性を悪用して行う攻撃です。

DDoS攻撃は、サーバに大量のデータを送信してサーバの機能を停止させる攻撃手法です。

ブルートフォース攻撃(総当たり攻撃)は、あらゆる文字の組合せを総当たりで機械的に入力することによってパスワードを見つけ出す攻撃です。

解説

情報セキュリティに関する問題です。ゼロデイ攻撃はプログラムの脆弱性の修正パッチが公表される前に、その脆弱性を悪用して行う攻撃です。

DDoS攻撃は、サーバに大量のデータを送信してサーバの機能を停止させる攻撃手法です。

ブルートフォース攻撃(総当たり攻撃)は、あらゆる文字の組合せを総当たりで機械的に入力することによってパスワードを見つけ出す攻撃です。

ポイント

攻撃名は数多くあるがなるべく多く覚えよう。特徴と、可能なら対策もセットで。

問74

デジタルフォレンジックスの説明として,適切なものはどれか。

ア コンピュータに関する犯罪や法的紛争が生じた際に,コンピュータから削除された電子メールを復元するなどして,証拠を収集し保全すること

イ システムを実際に攻撃して脆弱性の有無を調べること

ウ 通信経路を暗号化するなどして,公衆回線をあたかも専用回線であるかのように利用すること

エ 電子メールやファイルなどのハッシュデータを本人の秘密鍵で暗号化すること

解答:ア

デジタルフォレンジックスは機器内にあるデータを収集・分析して、不正アクセスなどの犯罪行為が行われた証拠を明らかにする技術です。

イはペネトレーションテスト、ウはVPN、エはデジタル署名の説明です。

何か社会問題が出るとこの手の単語もよく出てくる。良い機会なのでよく覚えよう!

解説

情報セキュリティ対策・情報セキュリティ実装技術に関する問題です。デジタルフォレンジックスは機器内にあるデータを収集・分析して、不正アクセスなどの犯罪行為が行われた証拠を明らかにする技術です。

イはペネトレーションテスト、ウはVPN、エはデジタル署名の説明です。

ポイント

例の問題で話題になったからね。出ると思ってた。何か社会問題が出るとこの手の単語もよく出てくる。良い機会なのでよく覚えよう!

問75

次の記憶媒体のうち,記憶素子として半導体メモリを用いているものだけを全て挙げたものはどれか。

- CD-ROM

- DVD-RAM

- RAM

- SSD

- USBメモリ

解答:ウ

半導体メモリとは、半導体素子を利用してデータを記憶する装置のことです。

・CD-ROM 光学メディア

・DVD-RAM 光学メディア

・RAM 自由に読み出しや書き込みができる半導体メモリ

・SSD(Solid State Drive) フラッシュメモリの1つ

・USBメモリ USBポートを使う小型のフラッシュメモリ

※フラッシュメモリは不揮発性の半導体メモリ

RAM、SSD、USBメモリは記憶素子として半導体を用いています。

解説

メモリに関する問題です。半導体メモリとは、半導体素子を利用してデータを記憶する装置のことです。

・CD-ROM 光学メディア

・DVD-RAM 光学メディア

・RAM 自由に読み出しや書き込みができる半導体メモリ

・SSD(Solid State Drive) フラッシュメモリの1つ

・USBメモリ USBポートを使う小型のフラッシュメモリ

※フラッシュメモリは不揮発性の半導体メモリ

RAM、SSD、USBメモリは記憶素子として半導体を用いています。

ポイント

メモリに関しては、揮発性、不揮発性、その他は速度や寿命が出題されるよ!

問76

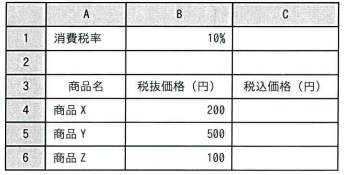

商品の税込価格を計算する表計算のワークシートがある。セルB1には消費税率が入力されており,セルB4B6には税抜価格が入力されている。セルC4~C6に税込価格を表示するために,セルC4に式を入力し,セルC5,C6に複写する。セルC4に入力する式はどれか。ここで,セルB1は,パーセント形式で表示している。

ア B$4*(1+B$1) イ B$4*(1+B1)

ウ B4*(1+B$1) エ B4*(1+B1)

解答:ウ

表計算ソフトで計算式を複写すると、セル番地が自動調整されます。自動調整されたくない部分前には「$」を付けます。

セルC5とC6に複写することを前提に、セルC4に入力する式を求めます。税込み価格を計算する式は、

税抜き価格 × (1 + 税率)

となります。

「税抜き価格」は複写により自動調整されることが前提なので、そのままB4となります。

「税率」はB1ですが、複写により自動調整されては困るので、セル番号の前に「$」を付けます。

よって、セルC4に入力する式は

B4*(1+B$1)

となります。

横方向への複写で自動調整されたくない場合は「$A」等と書く。

解説

オフィスツールに関する問題です。表計算ソフトで計算式を複写すると、セル番地が自動調整されます。自動調整されたくない部分前には「$」を付けます。

セルC5とC6に複写することを前提に、セルC4に入力する式を求めます。税込み価格を計算する式は、

税抜き価格 × (1 + 税率)

となります。

「税抜き価格」は複写により自動調整されることが前提なので、そのままB4となります。

「税率」はB1ですが、複写により自動調整されては困るので、セル番号の前に「$」を付けます。

よって、セルC4に入力する式は

B4*(1+B$1)

となります。

ポイント

通常の複写は自動調整あり、$がつくと調整されない。横方向への複写で自動調整されたくない場合は「$A」等と書く。

問77

ネットワークやホストを監視することによって,不正アクセスや不審な通信を発見し,報告する仕組みはどれか。

ア DMZ イ IDS ウ アンチパスバック エ ボット

解答:イ

サーバやネットワークの通信を監視し、不正なアクセスを検知して、管理者に通知する仕組みはIDS(Intrusion Detection System)です。

DMZ(DeMilitarized Zone:非武装地帯)は、内部ネットワークと外部ネットワークの間に位置する中間地帯です。

アンチパスバックは、共連れの防止やとして、直近の記録が退室・入室時の記録がないIDの退出、直近の記録が入室のIDの入室を許可しない仕組みです。

ボットは、一定のタスクや処理を自動化するためのアプリケーションやプログラムです。

セキュリティ対策の基本はファイアウォール。それを通り抜けた不正なアクセスはIDSとIPS、最後はWAFで防ぐようにする。

解説

情報セキュリティ対策・情報セキュリティ実装技術に関する問題です。サーバやネットワークの通信を監視し、不正なアクセスを検知して、管理者に通知する仕組みはIDS(Intrusion Detection System)です。

DMZ(DeMilitarized Zone:非武装地帯)は、内部ネットワークと外部ネットワークの間に位置する中間地帯です。

アンチパスバックは、共連れの防止やとして、直近の記録が退室・入室時の記録がないIDの退出、直近の記録が入室のIDの入室を許可しない仕組みです。

ボットは、一定のタスクや処理を自動化するためのアプリケーションやプログラムです。

ポイント

本来なら同じ種類の選択肢問題のほうが一般的。セキュリティ対策の基本はファイアウォール。それを通り抜けた不正なアクセスはIDSとIPS、最後はWAFで防ぐようにする。

問78

手続calcMod3を呼び出したときの出力はどれか。

[プログラム]

〇calcMod3()

整数型: totalValue,i

totalValue ← 0

for (i を 1から7まで 1 ずつ増やす)

if (i ÷ 3 の余りが0と等しい)

totalValue ← totalValue + i

endif

endfor

totalValue を出力する

ア 2 イ 3 ウ 7 エ 9

解答:エ

順に見ていきましょう。

forの繰り返し処理で、iを1から7まで1ずつ増やします。

for (i を 1から7まで 1 ずつ増やす)

if (i ÷ 3 の余りが0と等しい)

totalValue ← totalValue + i

endif

endfor

繰り返し処理の中身は、もしi÷3の余りが0と等しいならtotalValueの値にiを追加していきます。余りを「%」で表します。

iの値が1: 1%3=1 totalValueの値は0

iの値が2: 2%3=2 totalValueの値は0

iの値が3: 3%3=0 totalValueの値は0+3=3

iの値が4: 4%3=1 totalValueの値は3

iの値が5: 5%3=2 totalValueの値は3

iの値が6: 6%3=0 totalValueの値は3+6=9

iの値が7: 7%3=1 totalValueの値は9

最後にtotalValueを出力するので、結果は9になります。

解説

アルゴリズムとプログラミングに関する問題です。順に見ていきましょう。

forの繰り返し処理で、iを1から7まで1ずつ増やします。

for (i を 1から7まで 1 ずつ増やす)

if (i ÷ 3 の余りが0と等しい)

totalValue ← totalValue + i

endif

endfor

繰り返し処理の中身は、もしi÷3の余りが0と等しいならtotalValueの値にiを追加していきます。余りを「%」で表します。

iの値が1: 1%3=1 totalValueの値は0

iの値が2: 2%3=2 totalValueの値は0

iの値が3: 3%3=0 totalValueの値は0+3=3

iの値が4: 4%3=1 totalValueの値は3

iの値が5: 5%3=2 totalValueの値は3

iの値が6: 6%3=0 totalValueの値は3+6=9

iの値が7: 7%3=1 totalValueの値は9

最後にtotalValueを出力するので、結果は9になります。

ポイント

慣れた人ならプログラムを見ただけで「3の倍数のとき足していくのね」とすぐわかる。

わからない場合は順に実行過程を書きだしてみよう。

問79

サムネイルの説明として,適切なものはどれか。

ア 画像や文書ファイルの内容を縮小して表示したもの

イ 処理の内容や対象が分かる小さな絵や記号のこと

ウ ネット上で利用者の分身として動作するキャラクターのこと

エ 複数のファイルを一つのファイルにまとめたもの

解答:ア

サムネイルは、画像や動画の縮小プレビュー画像のことです。

イはアイコン、ウはアバター エはアーカイブの説明です。

解説

インタフェース設計に関する問題です。サムネイルは、画像や動画の縮小プレビュー画像のことです。

イはアイコン、ウはアバター エはアーカイブの説明です。

ポイント

通常ネットを使っている人なら問題なし。

問80

AIにおいて,広範囲かつ大量のデータで訓練されたものであり,ファインチューニングなどによって文章生成AIのような様々な用途に適応できる特徴をもつものを何というか。

ア アノテーション イ エキスパートシステム

ウ 基盤モデル エ 畳み込みニューラルネットワーク

解答:ウ

広範囲かつ大量のデータで学習され、幅広いタスクに適応させることができるAIモデルは基盤モデルです。

ファインチューニングとは、機械学習ですでに学習済みのモデルを新しいデータセットやタスクに合わせて、追加の学習を行うことでモデルの性能を向上させる手法です。

アノテーションは、データにラベルやタグを付与することです。

エキスパートシステムは、体系的に分類された特定分野の専門的な知識から適切な回答を提供するシステムです。

畳み込みニューラルネットワークは、データから直接学習するディープラーニングのためのネットワーク アーキテクチャです。

AI(人工知能:Artificial Intelligence)の一部が機械学習・ニューラルネットワーク、さらにその中にディープラーニングという位置づけであることと、試験に出てきた用語ぐらいはおさえておこう。

解説

情報に関する理論に関する問題です。広範囲かつ大量のデータで学習され、幅広いタスクに適応させることができるAIモデルは基盤モデルです。

ファインチューニングとは、機械学習ですでに学習済みのモデルを新しいデータセットやタスクに合わせて、追加の学習を行うことでモデルの性能を向上させる手法です。

アノテーションは、データにラベルやタグを付与することです。

エキスパートシステムは、体系的に分類された特定分野の専門的な知識から適切な回答を提供するシステムです。

畳み込みニューラルネットワークは、データから直接学習するディープラーニングのためのネットワーク アーキテクチャです。

ポイント

AI関係は必ず出るけど、最新の用語が多い・専門的すぎて正直キツイ。とりあえず、AI(人工知能:Artificial Intelligence)の一部が機械学習・ニューラルネットワーク、さらにその中にディープラーニングという位置づけであることと、試験に出てきた用語ぐらいはおさえておこう。